VLAN erklärt, Was ist ein VLAN

Ein VLAN ist im Wesentlichen ein logisches Subnetz innerhalb eines physischen Netzwerks. Es erlaubt, dass Netzwerkgeräte, die physisch weit voneinander entfernt sind, sich so verhalten, als wären sie auf demselben physischen Netzwerk, und umgekehrt.

VLANs sind in erster Linie zur Segmentierung von Netzwerken gedacht. Das heißt, sie trennen Netzwerkverkehr so, dass Geräte in einem VLAN keinen Datenverkehr von einem anderen VLAN sehen können, es sei denn, dies wird durch einen Router oder einen Layer-3-Switch erlaubt.

Wie es funktioniert:

Logische Trennung:

Trotz der physischen Verbindung zum gleichen Switch oder Netzwerk sind Geräte in unterschiedlichen VLANs logisch getrennt. Sie können nicht direkt miteinander kommunizieren, ohne durch einen Router oder einen Layer-3-Switch zu gehen.

Isolation:

Der Datenverkehr eines VLANs bleibt innerhalb dieses VLANs. Das bedeutet, wenn ein Gerät in VLAN 10 Daten sendet, können nur andere Geräte in VLAN 10 diese Daten sehen.

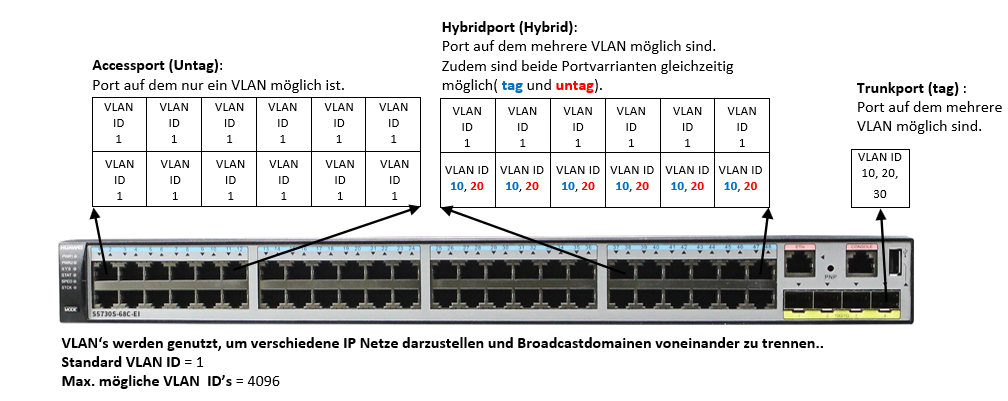

Unterschiedliche Port-Typen und ihre Verwendung:

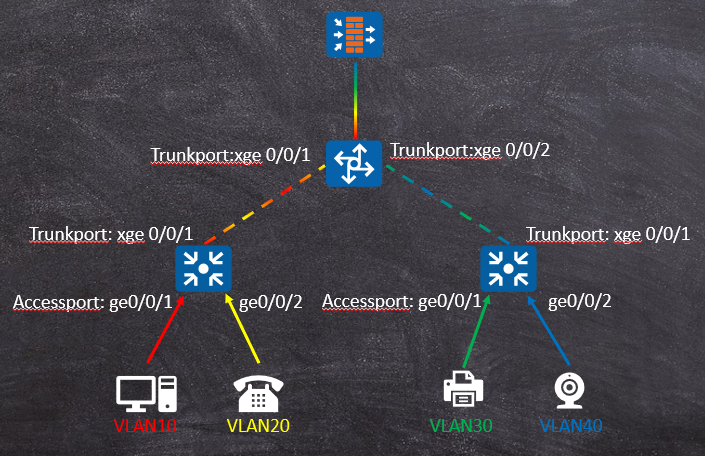

In einem Netzwerk, das VLANs (Virtual Local Area Networks) verwendet, ist die Art und Weise, wie Daten zwischen Switches übertragen werden, von entscheidender Bedeutung. Um diese Datenübertragung zu erleichtern, werden verschiedene Port-Typen verwendet: Trunk-Ports, Access-Ports und Hybrid-Ports.

Trunk-Ports:

Definition: Ein Trunk-Port ist ein Port, der dazu konfiguriert ist, den Datenverkehr von mehreren VLANs zu transportieren. Das bedeutet, dass er Pakete von verschiedenen VLANs über denselben physischen Link senden und empfangen kann.

Tagging: Ein wichtiges Konzept im Zusammenhang mit Trunk-Ports ist das VLAN-Tagging. Da ein Trunk-Port den Datenverkehr für mehrere VLANs transportiert, wird jedem Datenpaket ein „Tag“ hinzugefügt, der anzeigt, zu welchem VLAN das Paket gehört. Dieser Tag wird beim Erreichen des Ziel-Switches entfernt, bevor das Paket an den entsprechenden Access-Port weitergeleitet wird.

Native VLAN: Jeder Trunk-Port hat eine als „Native VLAN“ bezeichnete Konfiguration. Für Datenpakete, die zu diesem VLAN gehören, wird in der Regel kein Tag hinzugefügt. Das Native VLAN sollte auf beiden Enden eines Trunk-Links identisch sein, um Konfigurationsprobleme zu vermeiden.

Access-Ports:

Definition: Ein Access-Port ist ein Switch-Port, der nur einem spezifischen VLAN zugeordnet ist. Er nimmt nur den ungetaggten Datenverkehr dieses VLANs entgegen und leitet ihn weiter.

Funktionsweise: Wenn ein Gerät, wie z.B. ein Computer, an einen Access-Port angeschlossen ist, ist dieses Gerät nur Mitglied dieses speziellen VLANs. Der Datenverkehr von oder zu diesem Gerät hat keinen VLAN-Tag, wenn er den Access-Port verlässt oder erreicht.

Verwendung: Access-Ports werden normalerweise dort eingesetzt, wo Endgeräte wie Computer, Drucker oder Telefone etc. angeschlossen sind.

Hybrid-Ports:

Definition: Ein Hybrid-Port kann sowohl als Trunk-Port als auch als Access-Port fungieren. Das bedeutet, dass er sowohl getaggten als auch ungetaggten Datenverkehr akzeptieren kann.

Funktionsweise: Ein Hybrid-Port kann zu mehreren VLANs gehören und sowohl den Datenverkehr von Access-Ports als auch von Trunk-Ports akzeptieren. Es ermöglicht eine flexible Konfiguration, insbesondere in Umgebungen, in denen einige Geräte den VLAN-Tag erkennen können und andere nicht.

Verwendung: Hybrid-Ports sind weniger üblich als Trunk- oder Access-Ports und werden in speziellen Szenarien eingesetzt, in denen sowohl getaggter als auch ungetaggter Datenverkehr über denselben Port fließen muss.

VLAN-Tagged und VLAN-Untagged

VLAN-Tagging ist ein Mechanismus, mit dem VLAN-Informationen in Ethernet-Frames eingebettet werden können. Es ermöglicht die Trennung und Identifizierung von Datenpaketen, die zu verschiedenen VLANs gehören, während sie durch ein physisches Netzwerk, insbesondere über Trunk-Links, übertragen werden. Dieses Konzept wird oft in Verbindung mit Switches und Routern verwendet, um Datenverkehr effizient zwischen unterschiedlichen VLANs zu routen.

Hier ist eine tiefergehende Erklärung:

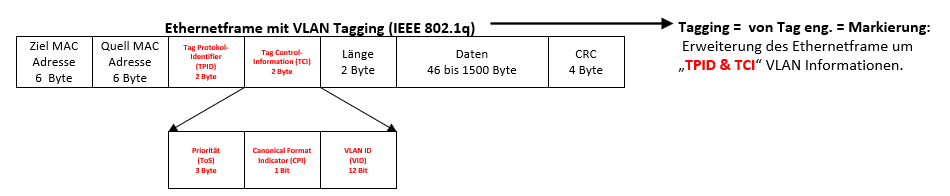

Ethernet-Frame:

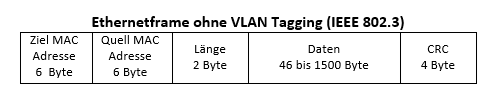

Ein Ethernet-Frame ist eine Datenstruktur, die dazu dient, Daten über ein Ethernet-Netzwerk zu übertragen. Der Frame enthält sowohl die zu übertragenden Daten als auch Steuerinformationen, um die Datenübertragung zu steuern.

Ein wichtiger Aspekt in Bezug auf VLAN-Tagging ist das 802.1Q-Tag. Es ist ein Standard, der von der IEEE definiert wurde und eine Methode zur Einführung von VLAN-Informationen in Ethernet-Frames beschreibt.

VLAN-Tagged :

Wenn ein Frame als „getaggt“ bezeichnet wird, bedeutet dies, dass im Frame ein 802.1Q-Tag enthalten ist. Dieses Tag enthält die VLAN-ID (VID), eine 12-Bit-Nummer, die das spezifische VLAN repräsentiert, zu dem dieser Frame gehört.

Ein getaggter Frame wird meistens über Trunk-Ports gesendet, die dazu konfiguriert sind, Datenverkehr von mehreren VLANs zu übertragen. Das Tagging ermöglicht es dem empfangenden Gerät, den Frame dem richtigen VLAN zuzuordnen.

VLAN-Untagged :

Ein ungetaggter Frame enthält kein 802.1Q-Tag. Das bedeutet, dass der Frame zu einem Standard-Ethernet-Frame ohne spezifische VLAN-Informationen wird.

Switch-Ports, die als Access-Ports konfiguriert sind, erwarten in der Regel ungetaggten Datenverkehr. Ein Access-Port gehört in der Regel zu einem spezifischen VLAN und sendet/empfängt standardmäßig ungetaggte Frames. Jeder Frame, der einen solchen Port verlässt, erhält (wenn er zuvor getaggt wurde) sein Tag entfernt, und jeder Frame, der diesen Port betritt, wird automatisch dem zugewiesenen VLAN des Ports zugeordnet.

Zusammenfassung:

- Getaggte Frames enthalten VLAN-Informationen im 802.1Q-Tag und werden in der Regel über Trunk-Ports übertragen.

- Ungetaggte Frames enthalten keine VLAN-Informationen und werden in der Regel über Access-Ports übertragen.

Vorteile von VLANs:

Segmentierung für Sicherheit: Da der Datenverkehr zwischen den VLANs isoliert ist, kann ein potenzieller Angreifer in einem VLAN nicht direkt auf Ressourcen in einem anderen VLAN zugreifen.

Reduzierung von Broadcast-Verkehr:

In großen Netzwerken können Broadcasts die Netzwerkleistung beeinträchtigen. Durch die Trennung von Netzwerkgeräten in verschiedene VLANs können Sie den Bereich von Broadcast-Domänen reduzieren.

Erhöhte Flexibilität und Skalierbarkeit:

VLANs ermöglichen eine flexible Netzwerkkonfiguration. Ein Gerät kann leicht von einem VLAN in ein anderes verschoben werden, ohne dass physische Verkabelungsänderungen erforderlich sind.

Kostenersparnis:

Die Möglichkeit, logische Netzwerke zu ändern, ohne die physische Struktur ändern zu müssen, kann erhebliche Kosteneinsparungen bedeuten.

Konfiguration und Verwaltung:

Die VLAN-Konfiguration ist ein entscheidender Schritt, um Netzwerkressourcen effektiv zu segmentieren und den Datenverkehr zu isolieren. Es gibt viele Gründe für die Implementierung von VLANs, einschließlich Sicherheit, Broadcast-Kontrolle und effiziente Ressourcennutzung. Hier ist eine detaillierte Übersicht über die VLAN-Konfiguration und die automatische VLAN-Verhandlung:

VLAN-Konfiguration:

- VLAN-Erstellung:

- VLANs werden in der Regel auf einem Managed Switch erstellt.

- Ein VLAN hat eine VLAN-ID, die es eindeutig identifiziert (zwischen 1 und 4095, wobei bestimmte Nummern oft reserviert sind).

- Port-Zuordnung:

- Nachdem ein VLAN erstellt wurde, werden physische Ports des Switches diesem VLAN zugewiesen.

- Ein Port kann als Access-Port (ein VLAN) oder Trunk-Port (mehrere VLANs) konfiguriert werden.

- Inter-VLAN-Routing:

- Standardmäßig können Geräte in verschiedenen VLANs nicht miteinander kommunizieren.

- Für die Kommunikation zwischen VLANs ist ein Layer-3-Gerät erforderlich, meist ein Router oder ein Layer-3-Switch.

- VLAN-Tagging:

- Auf Trunk-Ports werden Datenpakete mit einem VLAN-Tag versehen, um das ursprüngliche VLAN des Pakets zu identifizieren.

- Access-Ports senden und empfangen Datenpakete ohne Tagging, da sie nur einem VLAN zugeordnet sind.

Automatische VLAN-Verhandlung (Auto VLAN Aushandlung):

- Auch als Dynamic VLAN bekannt, erlaubt es, die VLAN-Mitgliedschaft automatisch basierend auf bestimmten Kriterien, wie der MAC-Adresse des Geräts, zuzuweisen.

- Dazu ist in der Regel ein Management-Server wie der Cisco VMPS (VLAN Membership Policy Server) erforderlich.

- Wenn ein Gerät an einen Switchport angeschlossen wird, wird die MAC-Adresse des Geräts an den VMPS-Server gesendet, der dann entscheidet, welchem VLAN das Gerät hinzugefügt werden soll.

- Während dies in einigen Szenarien nützlich sein kann, um die Konfigurationsaufgaben zu minimieren, bringt es auch zusätzliche Komplexität in das Netzwerk und kann zu Sicherheitsbedenken führen, wenn es nicht richtig konfiguriert oder geschützt ist.

Zusammenfassend ist die VLAN-Konfiguration ein leistungsstarkes Tool, um Netzwerkressourcen zu optimieren und zu schützen. Sie erfordert jedoch eine sorgfältige Planung und Kenntnis der Anforderungen und des Datenverkehrsflusses im Netzwerk. Die automatische VLAN-Verhandlung kann in bestimmten Szenarien nützlich sein, aber sie ist nicht in allen Netzwerken oder Situationen geeignet.

Komplexität:

In großen Organisationen kann die Verwaltung von VLANs komplex werden, insbesondere wenn es viele VLANs gibt und eine inter-VLAN-Routing-Konfiguration erforderlich ist. Es ist daher wichtig, eine klare VLAN-Strategie und -Dokumentation zu haben.